Решил поделиться своим опытом из мира крипты и блокчейна: как скамят людей, какие варианты скама я испытал лично на себе и что делать, чтобы вам тоже не потерять доступы к своим крипто кошелькам и токенам.

Какие есть виды скама

Почти все виды скама в крипте — это социальная инженерия, когда злоумышленники играют на слабостях людей, желании заработать большие деньги, либо просто люди попадаются по невнимательности или из-за отсутствия технических знаний и опыта.

Даже если вы опытный специалист, вы всё равно не застрахованы от подобных ситуаций, потому что эти ребята довольно быстро адаптируются и находят новые способы и приёмы обманов обычных порядочных людей.

Кроме соц. инженерии, есть другой интересный вид скама — когда вам предлагают сделать тестовое задание из Гитхаба, где вам надо склонировать репозиторий и внести небольшие правки. Это особенно интересный пример, про него я расскажу отдельно.

Ещё есть вариант, когда вам могут дать тестовое задание и попросту не заплатить за него. Это я тоже ощутил на себе и потерял около недели времени. В итоге люди просто потерялись с результатом работы. Но обо всём этом будут отдельные статьи.

А вот видео, которое вам точно стоит посмотреть, чтобы поглубже окунуться в тему:

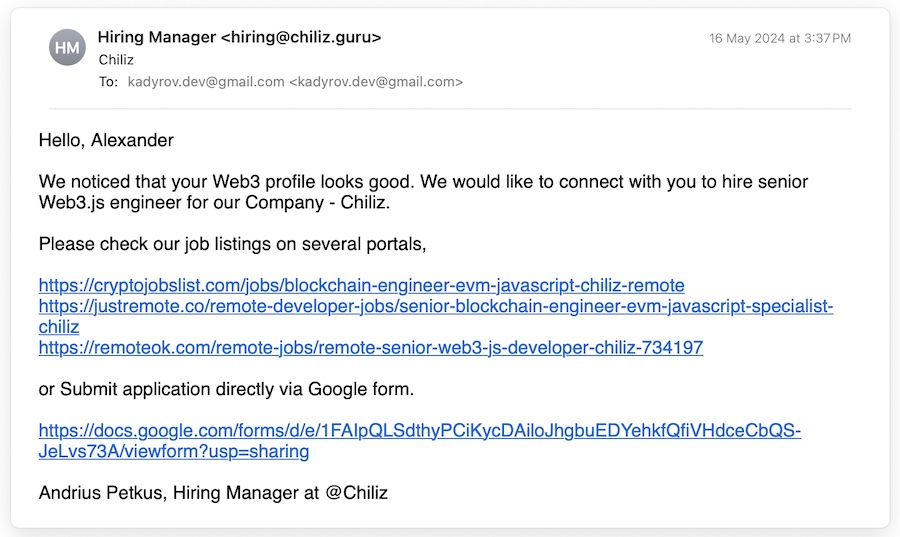

Письмо о работе в веб3

Расскажу свежую историю, когда ко мне обратился по почте кто-то с предложением о работе. Обычное и ничем не примечательное письмо, которое обычно рассылают рекрутёры, получив доступ к вашим контактам из разных источников. Выглядит порядочно и на первый взгляд с ним всё окей.

Взгляните сами:

На первый взгляд с ним всё хорошо: есть ссылки на проверенные биржи вакансий, контакты и я лично не могу к нему придраться. Но давайте разбираться по порядку.

Изучаем ссылки на вакансии

В обычной ситуации, вам не стоит этого делать, если доменные имена вам не знакомы. Но я уже пользовался этими сервисами и списками вакансий, поэтому я просто открыл каждую из ссылок и посмотрел, что же там внутри.

Открытие ссылок само по себе не очень страшно, если вы не подключаете к ним свои крипто кошельки или не отправляете формы. Если совсем паранойя одолевает, то можно открывать их в режиме инкогнито в браузере.

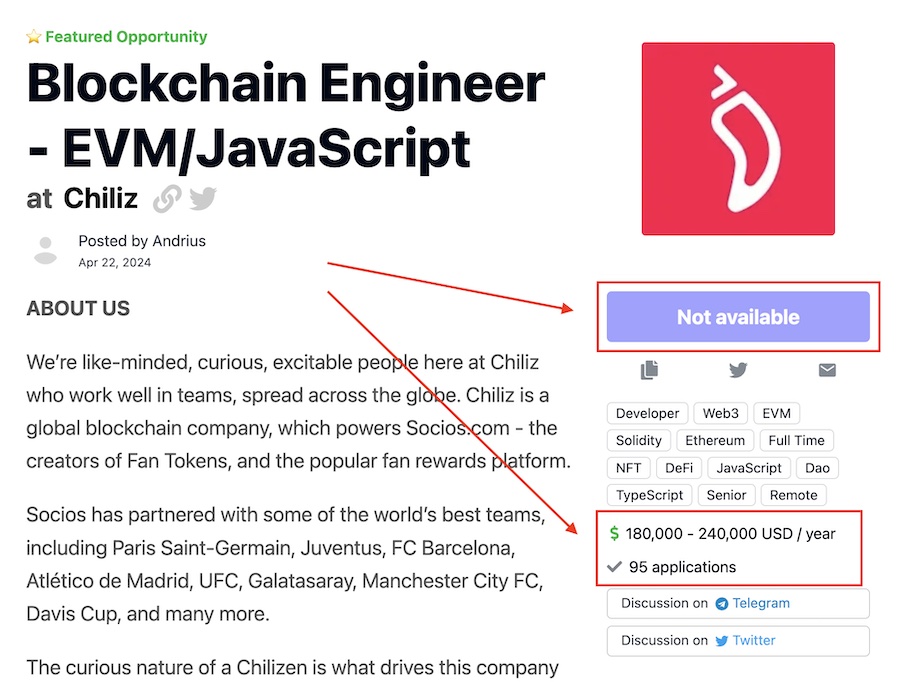

Давайте разбираться, что мы имеем по этим ссылкам:

Мы не можем с точностью сказать, что эта вакансия именно от легитимной компании, потому что любой может опубликовать вакансию на платформе и я сильно сомневаюсь, что модераторы вручную проверяют каждый листинг. Ссылки ведут на профили компаний, плюс кол-во откликнувшихся тоже внушает доверие.

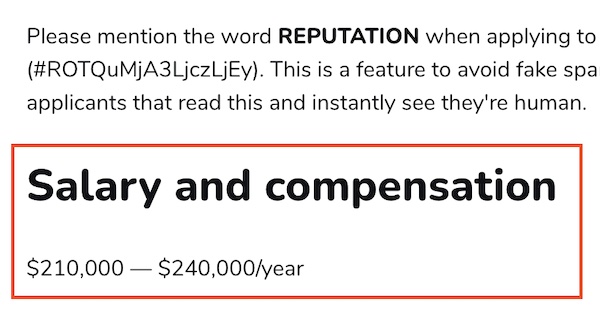

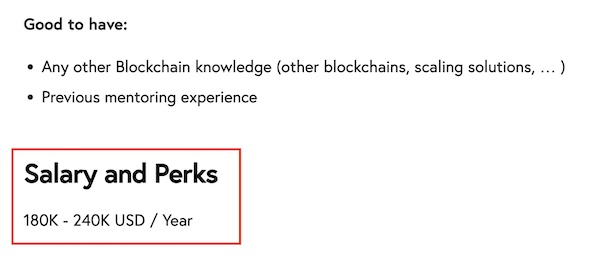

В первую очередь меня в этом моменте больше привлекла недоступность вакансии (сиреневая кнопка). Следующий момент, это то, что такие зарплаты обычно должны вызывать как минимум недоверие, потому что по моему личному опыту, зарплаты в веб3 ощутимо ниже, раза так в 2-3. Но, конечно же, это зависит от проекта, поднятых инвестиций и в целом от множества факторов.

Запомним эту зарплату и продолжим наше изучение.

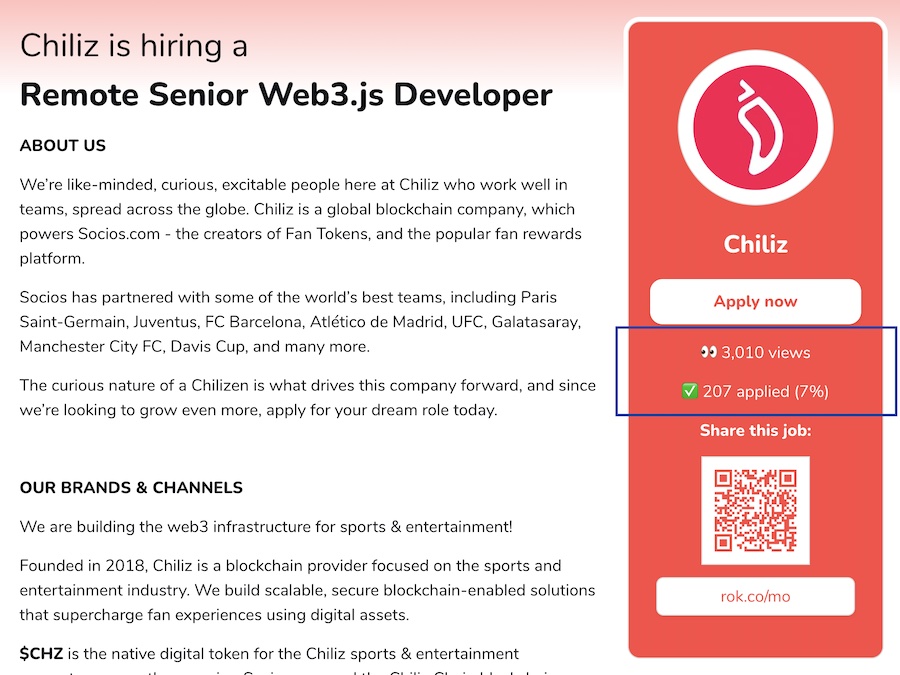

Открываем вторую вакансию и видим там ещё больше откликнувшихся. В этот момент надо задуматься, а действительно ли рекрутер пишет тебе письмо. Обычно при таком кол-ве заявок найти исполнителя очень легко. Какой надо быть «звездой», чтобы тебе в личное сообщение писали люди?

Я не такой известный в криптотусовке, но, как минимум, такие личные сообщения льстят, поэтому очень легко поддаться искушению и посчитать, что «вот оно, наконец-то, заметили мой вклад». Но не будем настолько наивными 🙂

Прокручиваем страницу ниже и мы увидим следующее:

Опа! Тут у нас уже другая вилка зарплаты, очень ощутимая разница по сравнению с первой ссылкой. Что можем тут подумать? Откликнусь на эту, здесь больше денег, а потом, если вдруг пойдут по минимальной цене, то можно приложить ссылку на вакансию.

Но не всё так просто, давайте продолжим со следующей вакансией из списка.

Здесь мы снова видим другую зарплату (как в первом случае). В общем, мы уже заметили ряд расхождений и давайте наконец спросим рекрутера, в чём дело и почему такие расхождения.

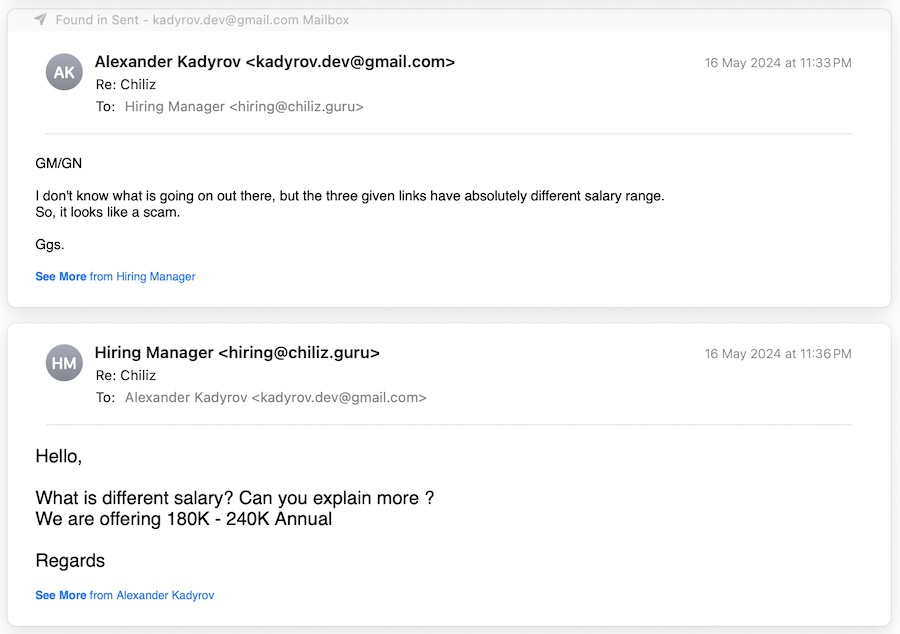

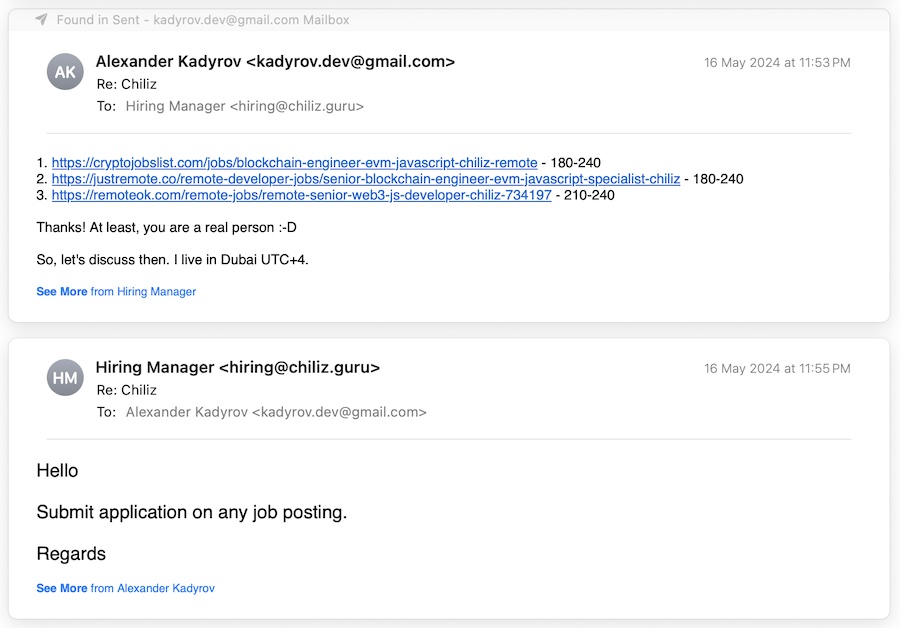

Отвечаем скамеру на его сообщение

Я как-то сразу почувствовал, что что-то не так, но решил сыграть в его игру.

Я сразу написал, что меня смущает разная вилка, на что он сразу ответил, что нет — вилка такая-то. Окей, я продолжаю свой диалог с этим человеком, подмечая, что теперь-то я ему верю.

Привожу ему ссылки и расхождение, что в таких-то вакансиях зарплата другая и получаю его ответ, мол, просто откликнись на любой джоб постинг.

Я повторно зашёл на сайты с вакансиями — а там уже исправленные зарплаты, везде одинаково всё, ха-ха. Быстро ребята работают.

Продолжаем наше расследование

На этом этапе начинаем понимать, что вместо того, чтобы потратить время на изучение вакансий, надо было сначала взглянуть вот сюда:

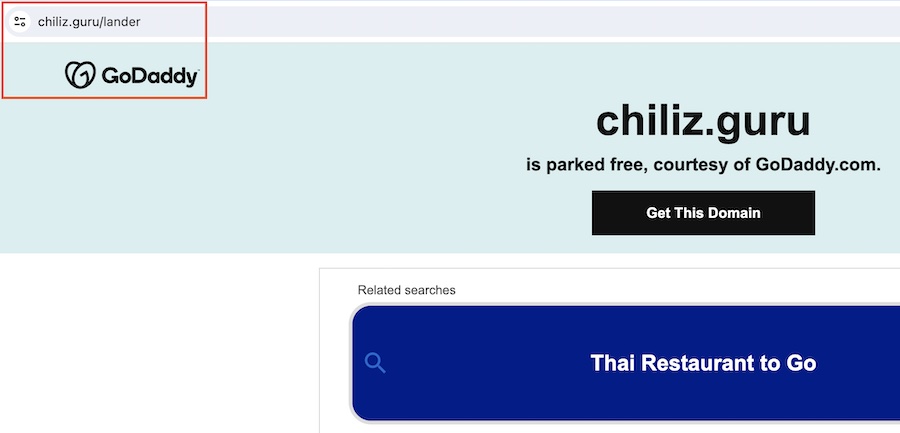

Что мы тут видим? Доменное имя и имя человека. Идём в браузер и открываем доменное имя.

Уже на этом этапе мы понимаем, что нас пытаются обмануть. Можно было и не тратить время на открытие ссылок на вакансии. Но я настойчиво попытался продолжить свой путь исследователя, потому что всякое бывает — новый криптопроект, сайт ещё не готов, ну, бывает же, правда?

Идём в Твиттер и ищем эту компанию:

Здесь мы видим их официальный сайт и хотя бы одного известного парня, с которым общаемся по проектам. Выглядит как вполне честный аккаунт компании. Но, самое главное, доменное имя отличается от того, с которого нам пришло письмо.

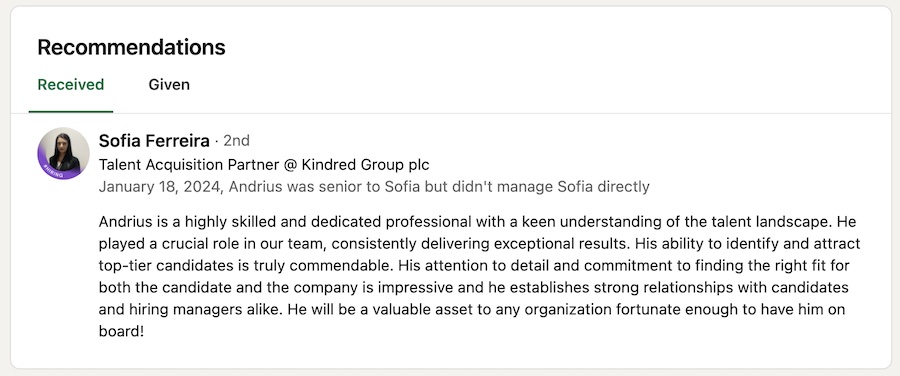

Окей, что мы можем проверить ещё? Давайте сходим в LinkedIn и найдём этого человека, который прислал нам письмо. Он там реально существует и мы смотрим на отзывы тех, с кем он до этого работал.

Аккаунт выглядит реальным, плюс у него довольно большое кол-во фолловеров и активный профиль. О чём это говорит? Скамер просто нашёл аккаунт этого парня и представился им в письме. Обычное дело для подобного скама.

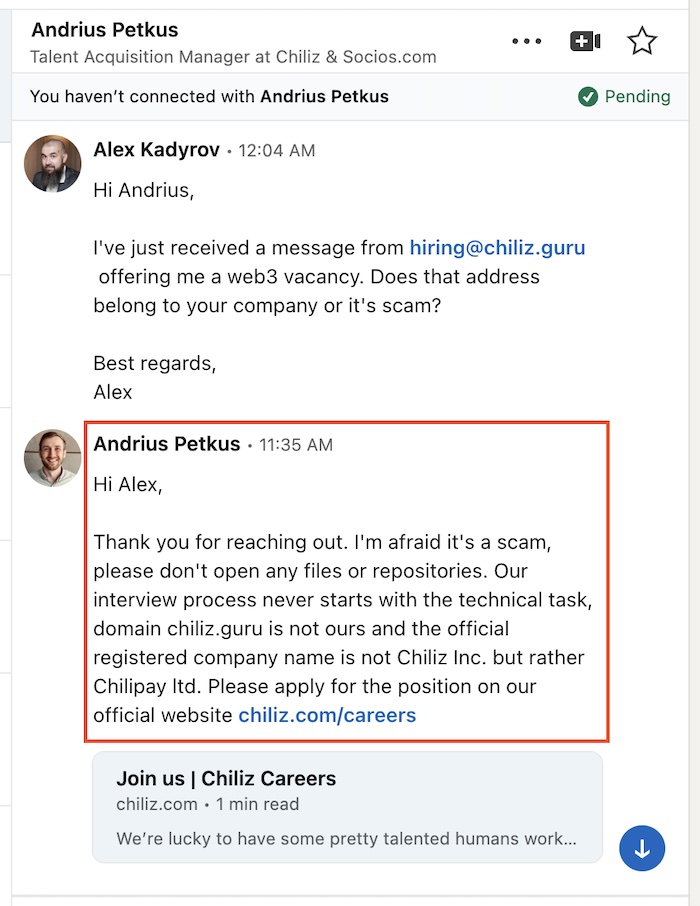

Что ж, давайте напишем этому Андриусу и спросим его лично:

Всё встало на свои места и теперь мы точно знаем, что наше письмо является скамом. В этом месте мне просто повезло, что Андриус ответил мне, т.к. обычно эти персональные сообщения в LinkedIn попадают в отдельную папку и маловероятно, что кто-то на них ответит. Но мне повезло и я получил ответ.

Как надо было сделать изначально

Конечно же, не стоило идти по ссылкам из письма, потому что они изначально были подготовлены и скопированы из официального сайта компании, чтобы выдать их за настоящие.

Если мы пойдём на официальный сайт в раздел Careers, то увидим там другие открытые позиции (которые чаще всего являются актуальными):

И если мы провалимся глубже, то там не будет ничего про астрономические зарплаты или предложений заполнить Google Docs со своими данными кошелька или персональной информацией.

Выводы

Не верьте письмам, которые приходят вам на почту. Никогда не открывайте ссылки, даже если вам хочется. Попробуйте сначала связаться с представившимся человеком через LinkedIn и изучите профиль компании в соц. сетях, сходите на их сайт и только после этого принимайте какие-то решения.

В крипте 99% скам и это один из таких примеров. Будьте бдительными.